企業において、モバイル機器の積極的な業務利用を想定した場合、社内に存在するデータをどう活用するかを検討する一方で、データ漏えい対策に特別な重点を置く必要が出てくるのは自明のことかと思います。

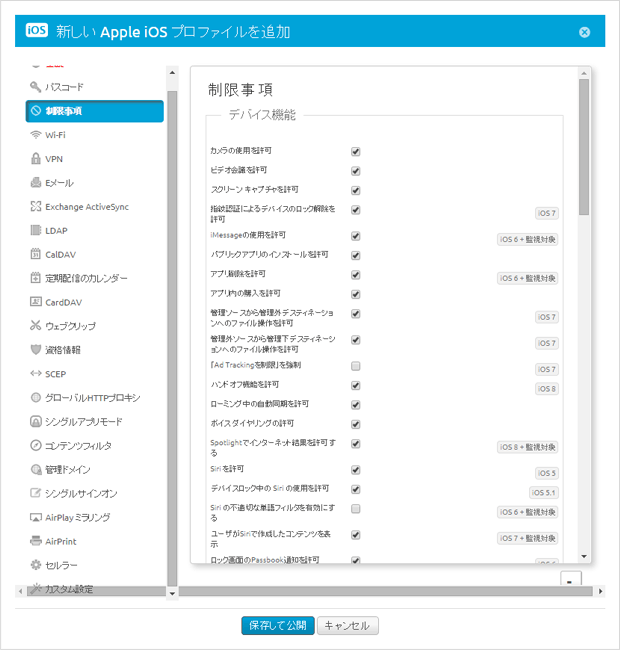

この記事では、AirWatchを使ったデータ漏えい対策のうち、機器の機能制限を中心とした”デバイス制御”の実例を見ていきます。

制御できる機能はOSや機器によって異なる

AirWatchのようなMDM製品はデータ漏えい対策として、様々な機能を実装しています。対象となる機器はiOS機器やAndroid,Windowsなど多岐にわたってくることが考えられますが、それぞれ制御可能な範囲が異なってきます。さらにAndoroidについては端末メーカーによる実装の違いも意識する必要があります。

AirWatchシステムでは、「プロファイル」を作成し、デバイスに割り当てることで機能制限を適用していきます。

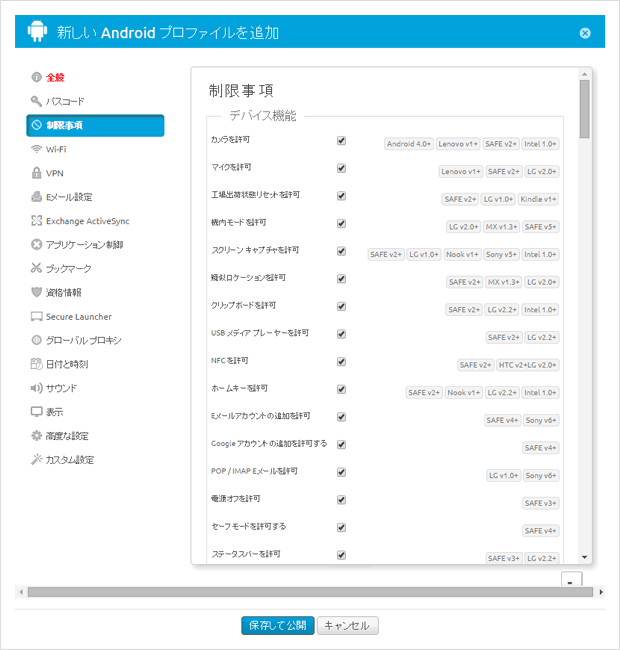

下図は、iOSとAndorid用のプロファイル「制限事項」の設定画面ですが、Androidについては、設定できる機種が画面上に分かれて表記されているのがお分かりになるかと思います。

【図1】Apple iOS

【図2】Android

このように、機能制限を考える場合はOSや機器の違いを意識した設計と運用が肝要になってきます。

デバイス制御項目の実装(iOS編#1)

企業でのモバイル端末展開事例では、多くのケースでiOS機器が採用されています。その選択理由にはさまざまな観点からのものが含まれますが、市場に関連するアプリケーションやサービスの選択肢が多く存在すること、Apple社ならではのハードからソフトまでの垂直統合からくる安心感、コンシューマ機器として幅広く普及したことから操作に慣れたユーザが多い、などの理由に加え、使い勝手のいい便利な機能が数多く実装されていることも大きな選択要素になっています。

その一方、企業のモバイル端末で重要データを扱う状況では、その使い勝手がデータ漏えいを簡単かつ様々な方法で実施してしまえるリスクとなり、しっかりとした対応が必要になってきます。

パスコード設定

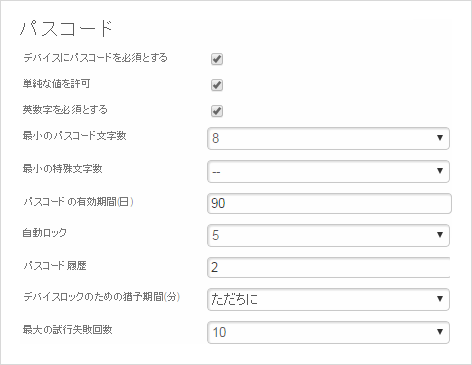

パスコード設定は最も原始的な対策ですが、端末を紛失したり盗難された場合などの悪意の第三者からの攻撃に対して、基本的な関門となりえる項目です。

下図はパスコード設定の一例です。より複雑なポリシーを設定することも可能ですが、複雑なポリシーはパスコード忘れの発生頻度も高まるため、運用負荷やユーザの使い勝手とのトレードオフを検討する必要があります。また、指紋などの生体認証がデバイスにあるかどうかも検討要素になってきます。

【図3】パスコード設定

ポリシーを検討する際、対象となる端末を分別する必要はないでしょうか?

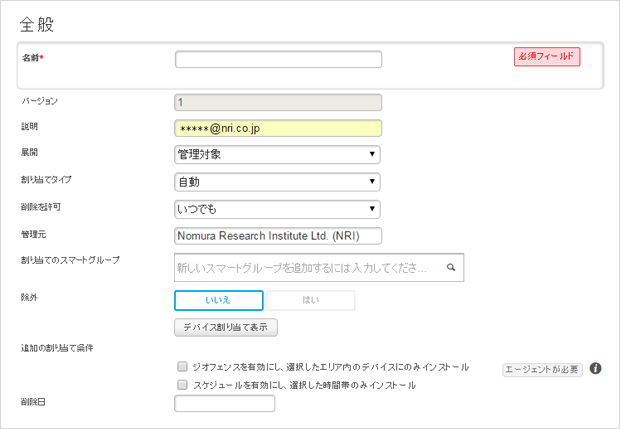

AirWatchでは「スマートグループ」を使って端末の様々な属性を基に動的なグル―プを構成することが可能です。

例えば、個人情報を扱う部署に所属するユーザが使う端末は「組織」を基にしたグループを構成し、他の組織のユーザよりも強いポリシーを強制する、といった制御が可能になります。

【図4】ポリシー設定画面

基本的には、上記のようにポリシーを設定し、端末が正常に運用されている場合には、パスコードが有効な状態で利用されています。

但し、なんらかの原因でポリシーがうまく適用されないケースについても、備えを用意しておくことができます。

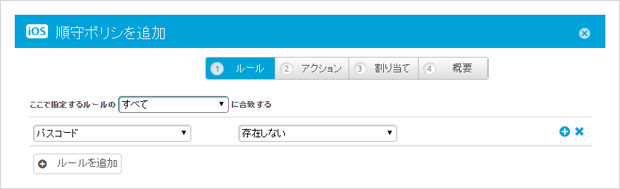

【図5】順守ポリシ設定画面

AirWatchの「順守ポリシー」機能を利用すれば、パスコードの設定されていない端末を検知した際、自動的に管理者にメールを送信するような運用が可能です。

この様な機能が無ければ、管理者はコンソールを常に確認していなければならず、レアケースへの備えとしては運用負荷が大きくなりすぎますし、作業もおろそかになりがちです。

運用の自動化を図ることで、迅速かつ確実に問題点の検知と対応が可能になってきます。

次回は、デバイス制御-iOS編#2として、ハードウェア制御やアプリケーションの制御について実装例をあげていきます。

※本内容に関する注意事項

- (1)

- 本内容に記載されている設定値等はあくまでも例示であり、実装に当たってはお客様の環境やご要件に合わせた検討・実証が必要です。

- (2)

- 本内容は、執筆時点のAirWatchの最新バージョンの機能をベースに記載されています。そのため、製品仕様の変更等により、記載の内容が変更あるいは実装できなくなる可能性もあります。